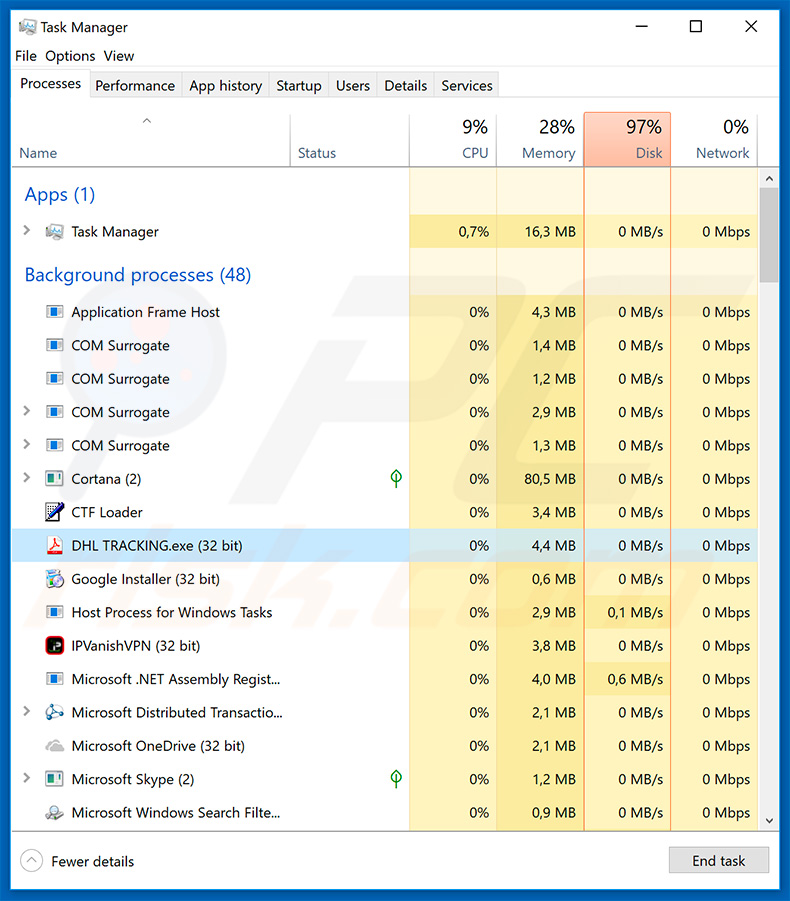

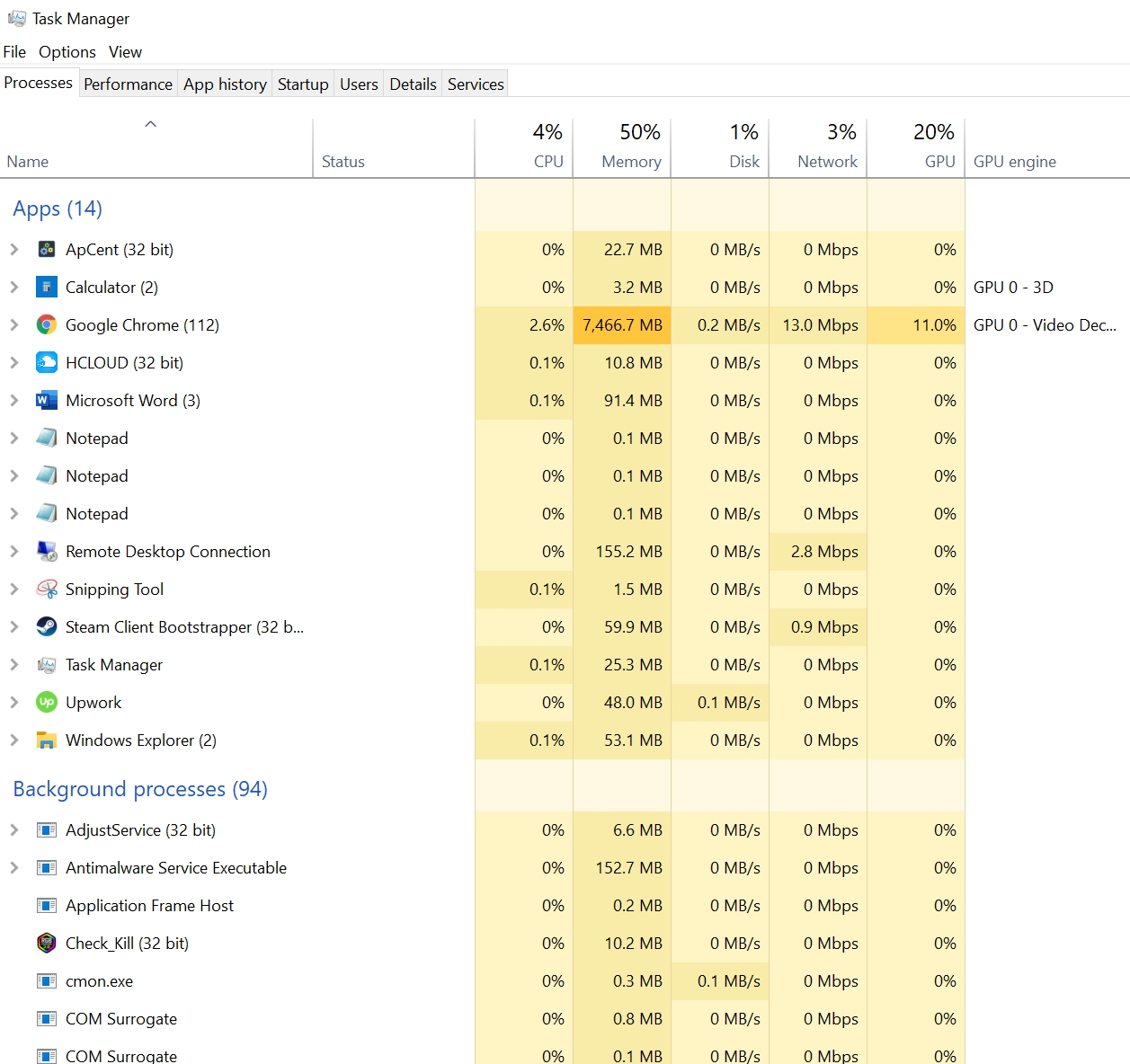

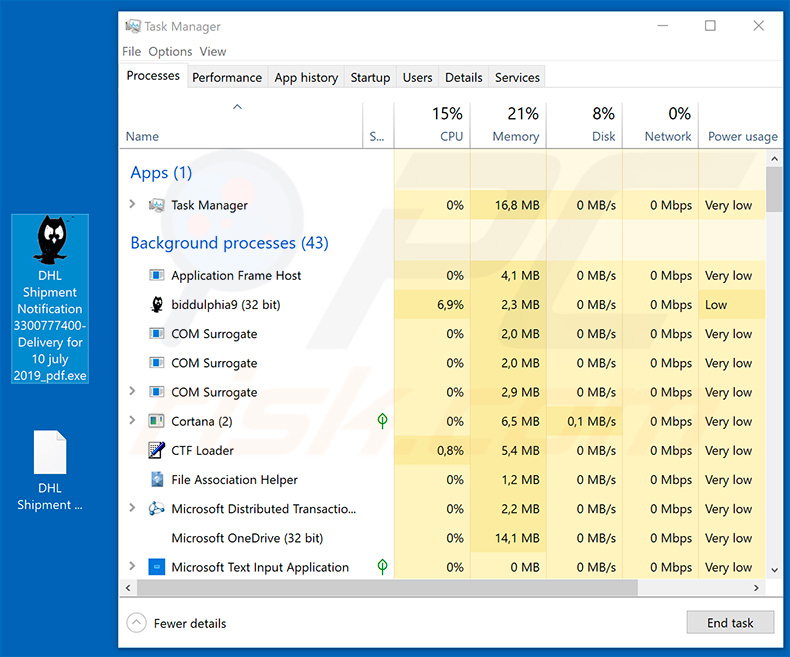

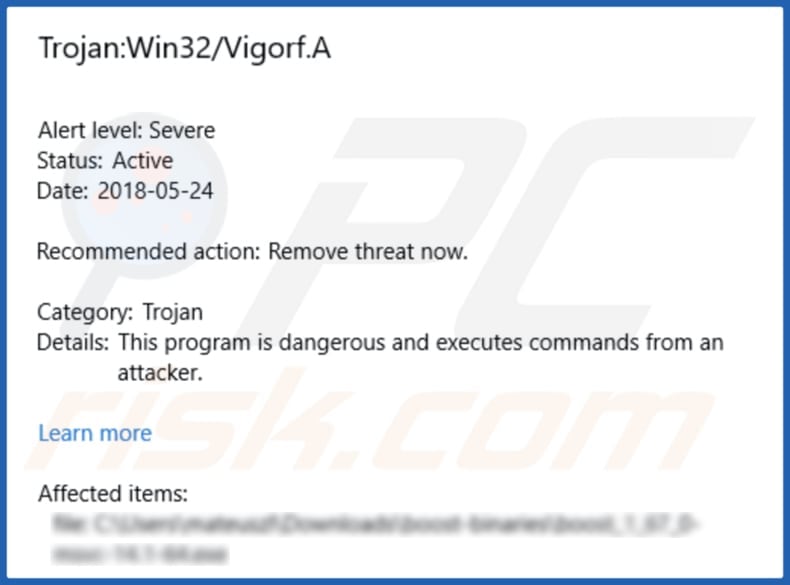

Así actúa un troyano, el 'malware' más popular diseñado para controlar de forma remota su ordenador - elEconomista.es

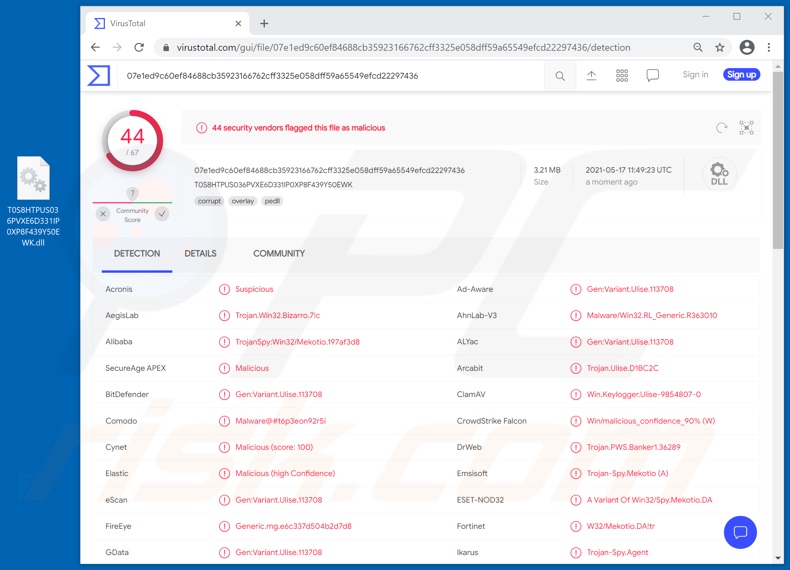

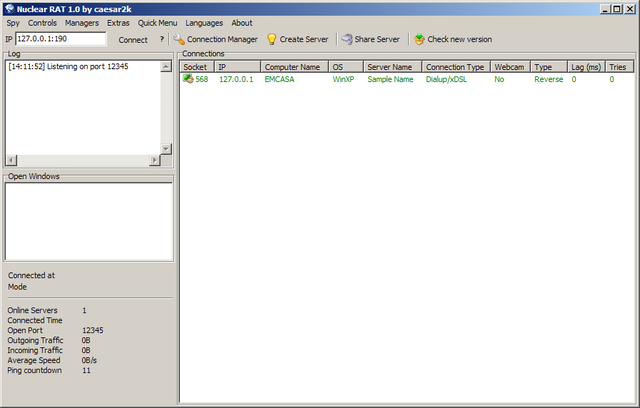

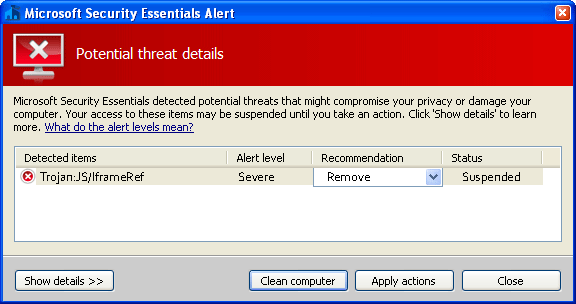

Tipos de ataques de Troya 2015. La red, Navegador Exploits y Security Essentials - Cómo, Foro de Tecnología y Seguridad PC | SensorsTechForum.com